Premio Lumen busca nueva novela

El IV Premio Lumen de Novela llega a su fallo con 683 manuscritos de ocho países y una creciente presencia latinoamericana. La edición 2026 recibió […]

El IV Premio Lumen de Novela llega a su fallo con 683 manuscritos de ocho países y una creciente presencia latinoamericana. La edición 2026 recibió […]

Sasu propone cuentos, juegos y preguntas breves para convertir la pantalla en un momento de conexión entre madres, padres e hijos. La escena se repite […]

El argentino Julián Colombo trae a México Singular, una IA diseñada para bancos que promete unir atención, negocio y regulación. IA pensada para la banca […]

Susurros del tiempo reunirá obras emblemáticas del repertorio nacional en una velada con piano, violín, voz, percusión y danza. El vals mexicano volverá a ocupar […]

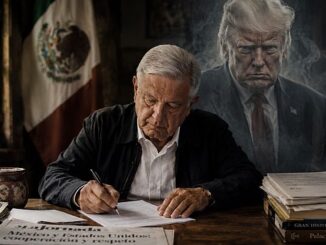

El pronunciamiento de Andrés Manuel López Obrador sobre Donald Trump y Claudia Sheinbaum busca proyectar respaldo político, pero también deja entrever inquietudes sobre el rumbo […]

Monterrey reúne a especialistas de siete países en el Congreso Mexicano de Oftalmología 2026. Monterrey, punto de encuentro para la salud visual México refuerza su […]

Tec y MIT abren en México un laboratorio para llevar IA, datos y logística a tienditas, misceláneas y microrestaurantes. La tiendita de la esquina también […]

Un estudio revela que apenas 500 proveedores concentran la mitad del gasto adjudicado en México; la IA busca ordenar un sistema opaco. En México, competir […]

Ciudad de México, mayo de 2026 – Chihuahua Capital se alista para recibir a miles de visitantes con la cuarta edición del Festival Antojos, un […]

La convocatoria PADID 2026 ofrece 120,000 pesos por proyecto para impulsar docencia, investigación y difusión de las artes. ventana para crear, investigar y enseñar La […]

Copyright © 2026 | Tema para WordPress de MH Themes